基本上這次的 Apach Log4j 漏洞可以提權進行範圍更大的攻擊

在 CVE 的網站 CVE-2021-44228 被評估為 CVSSv3 10 的分數,是最為嚴重的

因為影響範圍很大,所以第一時間需要檢測自家的機器是不是有這個漏洞

但不要一看到 apache 就覺得與我無關,想說我家用 nginx 之類的..(完全不一樣喔)

或是認為,我機器沒裝過 log4j 這個 package 就直接忽略

現在軟體是非常有可能會有一些透過 dependency 的依賴順便安裝,然後你卻沒注意到的

這邊可以用以下的腳本進行檢查

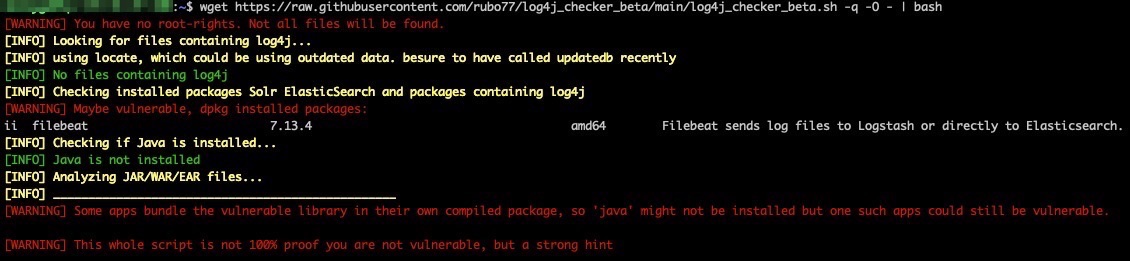

wget https://raw.githubusercontent.com/rubo77/log4j_checker_beta/main/log4j_checker_beta.sh -q -O - | bash

如果不放心的話可以看一下目前的原始碼,是公開的 shell script

這是基本的工具去幫你看有沒有相關 log4j 的部分

工具也很貼心的告訴你,如果沒掃到也不能代表完全沒有,因為有可能你其他的工具裡面裝的可能檢測不到

我自己測試 side project 的機器上面是沒有

但有一台有用到 Elastic 的 filebeat 裡面有掃到,可能就要注意一下 filebeat 的升級